Czesi odkryli wyjątkową egipską łódź

3 lutego 2016, 14:13Naukowcy z praskiego Uniwersytetu Karola dokonali niespodziewanego odkrycia w południowej części stanowiska Abusir. Od 2009 roku pracują oni przy wielkiej mastabie AS 54. Wyjątkowo duże wymiary grobowca, jego orientacja, bogactwo detali architektonicznych oraz imię Huni - ostatniego władcy z Trzeciej Dynastii - umieszczone na kamiennych misach, sugerują, że w mastabie spoczął ktoś znaczny

Pięć populacji przodków mieszkańców Indii

27 stycznia 2016, 10:02Dotychczas sądzono, że większość ludności Półwyspu Indyjskiego pochodzi od dwóch wcześniejszych populacji. Trzech ekspertów z indyjskiego Narodowego Instytutu Genomiki Biomedycznej twierdzi, że populacji przodków było pięć

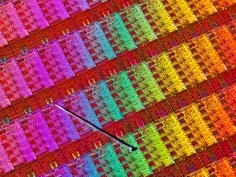

EUV zadebiutuje w 2018 roku?

25 stycznia 2016, 15:30Wszystko wskazuje na to, że litografia w ekstremalnie dalekim ultrafiolecie (EUV) będzie gotowa na czas, by wykorzystać tę technologię do produkcji układów scalonych w procesie 7 nanometrów.

Foxconn chce kupić Sharpa

22 stycznia 2016, 10:48Jak dowiedział się The Wall Street Journal tajwańska firma Foxconn zaoferowała 625 miliardów jenów (5,3 miliarda dolarów) za przeżywającego problemy japońskiego Sharpa. Koncern, który był już dwukrotnie ratowany przez banki, rozważy też konkurencyjną ofertę, którą złożył rządowy japoński fundusz inwestycyjny Innovation Network Corp. of Japan

Intel odchodzi od modelu tik-tak?

22 stycznia 2016, 10:03Jak dowiedział się serwis Guru 3D, Intel po raz kolejny odejdzie od swojego modelu tik-tak. Przypomnijmy, że od 2007 roku Intel pracuje w modelu, zgodnie z którym pierwszy krok (tik) to przejście na kolejny poziom procesu produkcyjnego już istniejącej architektury, a krok kolejny (tak) to premiera nowej architektury

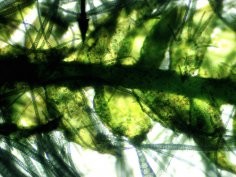

Toksyna z diety wyzwala powstawanie zmian typowych dla alzheimera

21 stycznia 2016, 17:31Długoterminowa ekspozycja na toksyny wytwarzane przez sinice wyzwala formowanie się w mózgach kotawców jasnonogich (Chlorocebus sabaeus) splątków i blaszek, które przypominają patologiczne zmiany występujące u ludzi z chorobą Alzheimera (ChA).

Powstaje nowy materiał do kontrolowanego uwalniania leków

21 stycznia 2016, 06:47Podawanie kilku leków jednocześnie i ich kontrolowane uwalnianie ma umożliwić materiał o nowej strukturze chemicznej, przygotowywany przez dr inż. Agnieszkę Piegat. Dzięki innowacyjnemu materiałowi organizm pacjenta będzie lepiej wchłaniał podawane mu leki

Kolejna generacja Core vPro

20 stycznia 2016, 10:46Intel rozpoczął sprzedaż 6. generacji procesorów z rodziny Core vPro. W nowe procesory wbudowano mechanizm Intel Authenticate, który pomaga chronić urządzenie przed dostępem nieuprawnionych osób oraz najpopularniejszymi atakami hakerskimi

Lek przeciwbólowy stanie się lekiem przeciwnowotworowym?

12 stycznia 2016, 11:18Diklofenak, popularny niesteroidowy lek przeciwzapalny (NLPZ), ma istotne właściwości antynowotworowe - twierdzą naukowcy z projektu Repurposing Drugs in Oncology (ReDO).

Połowa nawiązywanych połączeń nie służy użytkownikowi

20 listopada 2015, 11:54Połowa połączeń nawiązywanych przez 500 najpopularniejszych aplikacji na Androida nie ma nic wspólnego z potrzebami użytkownika. Naukowcy z MIT-u odkryli, że aż 50% połączeń z i do aplikacji jest inicjalizowanych przez moduły analizy danych, które służą nie użytkownikom, a twórcom oprogramowania